Дані з Uber просочилися в інтернет після зламу служби Teqtivity, яку компанія використовує для управління активами та послуг відстеження.

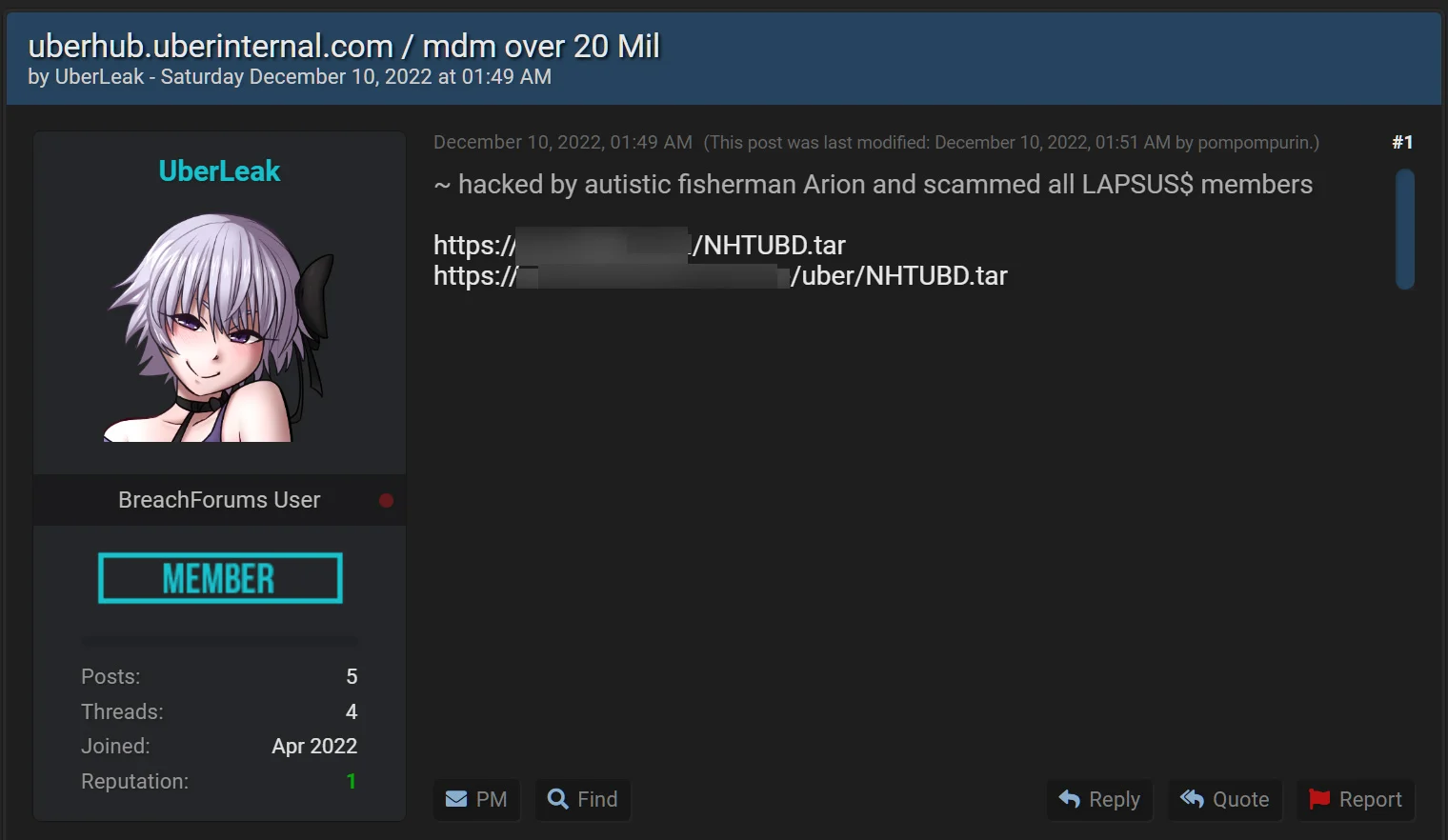

У суботу зловмисник під ніком UberLeaks опублікував на хакерському форумі викрадені архіви, які нібито є вихідним кодом, пов’язаним з платформами керування мобільними пристроями (MDM), що використовуються службами Uber і Uber Eats, а також послугами сторонніх постачальників. Також у витоку є звіти про управління ІТ-активами компанії, імена для входу в домен Windows та адреси електронної пошти понад 77 000 співробітників, а також інша корпоративна інформація.

Хакер створив чотири окремі теми, нібито для Uber MDM на uberhub.uberinternal.com і Uber Eats MDM, а також для сторонніх платформ Teqtivity MDM і TripActions MDM. Кожна з публікацій посилається на члена хакерського угруповання Lapsus$, який, як вважають, відповідальний за численні резонансні атаки, включаючи вересневу кібератаку на Uber, коли зловмисники отримали доступ до внутрішньої мережі та сервера Slack компанії.

Однак Uber підтвердив, що витік не пов’язаний з попередньою атакою, а дані були викрадені під час зламу стороннього постачальника:

“Ми вважаємо, що ці файли пов’язані з інцидентом у стороннього постачальника і не пов’язані з нашим інцидентом безпеки у вересні. Згідно з нашим початковим аналізом доступної інформації, код не належить Uber; однак ми продовжуємо вивчати це питання”.

Дослідники безпеки, які проаналізували витік, повідомляють, що він стосується лише внутрішньої корпоративної інформації Uber, однак її можуть використати для проведення цілеспрямованих фішингових атак на співробітників з метою отримання більш конфіденційної інформації.

Пізніше Uber повідомив, що дані викрали під час нещодавньої атаки на службу Teqtivity, яку компанія використовує для управління активами та послуг відстеження. Зловмисник отримав доступ до резервного сервера Teqtivity AWS, що дозволило йому отримати наступну інформацію компаній, які використовують платформу:

- Інформація про пристрій: серійний номер, марка, модель, технічні характеристики;

- Інформація користувача: ім’я, прізвище, робоча адреса електронної пошти, відомості про робоче місце.

Uber повідомив, що вихідний код, який опублікували на хакерському форумі, був створений Teqtivity для керування послугами компанії. Uber також підтвердив, що група Lapsus$ не має відношення до злому. І хоча у повідомленнях на форумі зазначено, що хакери зламали uberinternal.com, Uber заявляє, що стороннього доступу до своїх систем вони не фіксували.

“Розслідування постачальника ще триває, але підтверджує, що дані надходять з його систем, і на сьогодні ми не помітили жодного зловмисного доступу до внутрішніх систем Uber”, — кажуть в Uber.